网络扫描工具nmap有一个页面专门搜...

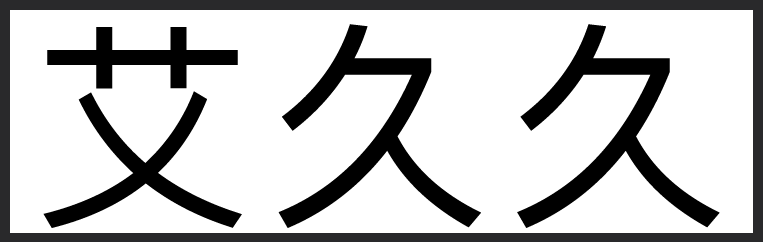

- 蚁工厂

- 2024-12-03 21:01:32

网络扫描工具nmap有一个页面专门搜集哪些电影场面里用到了nmap工具

网页链接

网页链接

最有名的应该是黑客帝国这段。@Beta-TNT 之前对这个场景做过详细的描述:

“首先,崔妮蒂使用了nmap工具对目标服务器10.2.2.2进行端口扫描,这是一个常用的内网IP地址。参数组合-v(输出更多过程细节)-sS(TCP SYN半开链接扫描,只发送SYN包,但使用RST代替ACK回复SYN/ACK包,不建立连接)-O(探测操作系统)。扫描结果显示目标服务器开放22/TCP端口,即SSH服务端口,操作系统无法猜测。

而后使用SSHNUKE工具对目标的SSH端口进行攻击。利用SSHv1 CRC32溢出漏洞(CVE-2001-0144)。这个漏洞是由于错误地采用了16位无符号整数而不是32位变量导致,允许入侵者远程覆盖目标计算机内存任意地址内容。SSHNUKE工具将这个漏洞武器化,使入侵者可以覆盖目标主机的root用户密码。崔妮蒂使用这个工具设置的新密码是“Z10N0101”(意为第六锡安,0101二进制转为十进制是5,计算机通常使用0作为最初序号,因此是第六)

覆写密码成功之后再使用正常的ssh客户端和刚刚设置的新密码登录目标主机root账号(ssh 10.2.2.2 -l root)。”

网页链接

网页链接最有名的应该是黑客帝国这段。@Beta-TNT 之前对这个场景做过详细的描述:

“首先,崔妮蒂使用了nmap工具对目标服务器10.2.2.2进行端口扫描,这是一个常用的内网IP地址。参数组合-v(输出更多过程细节)-sS(TCP SYN半开链接扫描,只发送SYN包,但使用RST代替ACK回复SYN/ACK包,不建立连接)-O(探测操作系统)。扫描结果显示目标服务器开放22/TCP端口,即SSH服务端口,操作系统无法猜测。

而后使用SSHNUKE工具对目标的SSH端口进行攻击。利用SSHv1 CRC32溢出漏洞(CVE-2001-0144)。这个漏洞是由于错误地采用了16位无符号整数而不是32位变量导致,允许入侵者远程覆盖目标计算机内存任意地址内容。SSHNUKE工具将这个漏洞武器化,使入侵者可以覆盖目标主机的root用户密码。崔妮蒂使用这个工具设置的新密码是“Z10N0101”(意为第六锡安,0101二进制转为十进制是5,计算机通常使用0作为最初序号,因此是第六)

覆写密码成功之后再使用正常的ssh客户端和刚刚设置的新密码登录目标主机root账号(ssh 10.2.2.2 -l root)。”